Doctor Web:2019年4月移动设备病毒活动综述

[% DEFAULT FILE_REVIEW = ''; NAME_SOME_ARRAY_IN_MACROSNAME = [ { box => "主页" }, { box => "本月威胁" }, { box => "统计信息" }, { box => "安卓银行木马" }, { box => "GOOGLE PLAY中的木马" }, { box => "其他威胁" } ] %] [% BLOCK global.tpl_blueprint.content %]

2019.04.30

4月份,Doctor Web公司介绍了利用多个安卓系统重大漏洞的木马

4月主要趋势

- 在Google Play目录出现新的恶意应用

- 银行木马正在传播

本月移动威胁

4月初,Doctor Web公司介绍了危险木马

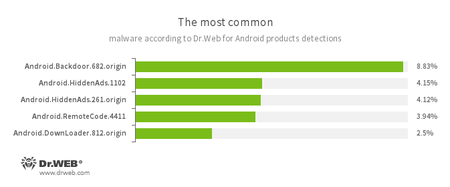

Dr.Web安卓反病毒产品收集的统计数据

Android.Backdoor .682.origin- 一种执行不法分子指令的木马,可用来控制被感染移动设备。

Android.HiddenAds .1102Android.HiddenAds .261.origin- 用来显示烦人广告的木马。被有时暗中安装到系统目录的恶意程序伪装成热门应用进行传播。

Android.RemoteCode .4411- 一种旨在加载和执行任意代码的恶意应用。

Android.DownLoader .812.origin- 一种下载其他恶意应用的木马。

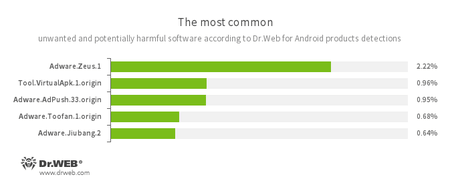

- Adware.Zeus.1

Adware.AdPush .33.origin- Adware.Toofan.1.origin

- Adware.Jiubang.2

- 嵌入安卓应用的不良程序模块,用于在移动设备上显示烦人的广告。

Tool.VirtualApk .1.origin- 风险程序平台,使用户无需安装应用即可运行apk文件。

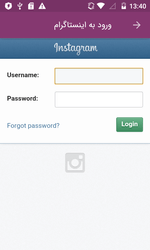

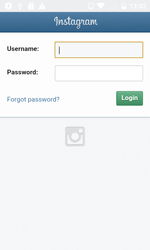

安卓银行木马

4月份,安卓用户再次受到银行木马的威胁。月底,Doctor Web公司病毒分析人员发现了恶意程序

这些版本的木马会根据不法分子的指令拦截或发送短信、显示网络钓鱼窗口、拨打电话、利用被感染设备麦克风监听环境。此外,还能够控制智能手机和平板电脑:自行开启Wi-Fi模块、通过移动网络建立互联网连接、锁定屏幕等。

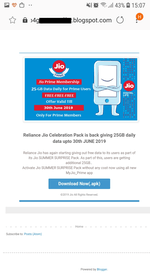

此外,技术人员还在Google Play上发现新的

Google Play中的木马

Google Play目录中不仅出现下载器,还有

这些恶意程序使用多个WebView元素打开隐藏活动,通过其中一个元素加载网站以获取指令,通过其他WebView加载JavaScript脚本和不法分子指定的、模拟用户操作的网站。恶意程序在这些网站打开链接和广告横幅,伪造访问量和点击量。此外,如果受害者的移动运营商支持Wap-Click快速订阅技术,木马还会通过点击网站上专门生成的按钮,为移动设备用户订阅付费服务。木马能够将自身图标隐藏在操作系统主菜单中,增加删除难度。

月底,Dr.Web病毒库添加了

其他威胁

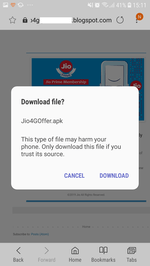

4月份威胁安卓用户的恶意应用还包括木马

木马会向被感染设备通讯录中的联系人发送带有自身副本下载链接的短信,借此扩大被感染设备量。

威胁安卓用户的木马包括通过网站和Google Play官方目录传播的各种恶意应用。建议用户安装Dr.Web安卓反病毒软件来保护智能手机和平板电脑。

Your Android needs protection.

Use Dr.Web

- The first Russian anti-virus for Android

- Over 140 million downloads—just from Google Play

- Available free of charge for users of Dr.Web home products

![[Qzone]](https://st.drweb.cn/static/new-www/social/qzone.png)

![[TQQ]](https://st.drweb.cn/static/new-www/social/tqq.png)

![[Weibo]](https://st.drweb.cn/static/new-www/social/weibo.png)

![[Renren]](https://st.drweb.cn/static/new-www/social/renren.jpg)

![[Instagram]](https://st.drweb.cn/static/new-www/social/instagram.png)

![[Weixin]](https://st.drweb.cn/static/new-www/social/weixin.png)

![[Youtube]](https://st.drweb.cn/static/new-www/social/youtube.png)