Doctor Web:2015年5月病毒活动综述

2015.05.29

本月没有出现僵尸网络明显活动和大规模恶意软件群发,从信息安全角度来看,2015年5月相对平静。

5月主要趋势

- 针对Mac OS X平台的不良应用程序安装器和广告程序数量增加。

- 互联网用户被网络诈骗分子骗取钱财的事件更为频繁。

- 出现了一些新的安卓恶意程序。

本月威胁

针对Windows的用于安装不必要的应用程序和不良应用程序的安装器大量存在,已不足为奇,而针对Mac OS X操作系统的此类程序还不多见。因此,Doctor Web公司研究人员新添加到Dr.Web病毒库的命名为

除了安装用户不需要的程序,具备多个组件的安装器

- Yahoo Search;

- MacKeeper (Program.Unwanted.MacKeeper);

- ZipCloud;

- WalletBee (Adware.Mac.DealPly.1);

- MacBooster 2 (Program.Unwanted.MacBooster);

- PremierOpinion (Mac.BackDoor.OpinionSpy);

- RealCloud;

- MaxSecure;

- iBoostUp;

- ElmediaPlayer。

此安装器更多详情请参阅Doctor Web公司公布的新闻。

针对Mac OS Х的威胁

2015年5月分析的广告程序

针对Apple电脑的另一个广告程序以名称WebTools和ShopMall传播,被命名为Adware.Mac.WebHelper,已添加到病毒库。此软件包由指令转换器脚本sh、Python语言脚本和多个二进制文件组成。

Adware.Mac.WebHelper使用文件.plist自动加载。此应用程序能够暗中替换浏览器Chrome、Firefox和Safari的主页,将浏览器设置的默认搜索引擎更改为my-search-start.com。包括于Adware.Mac.WebHelper的二进制文件无限循环执行两个AppleScript脚本(分别针对浏览器Chrome和Safari),脚本在用户浏览的Web网页内嵌JavaScript语言代码,同时还加载4个JavaScript脚本,在浏览器窗口显示广告。

Mac.Trojan.Crossrider是另一个具有类似功能、威胁Mac OS X用户的恶意程序。Microsoft Windows用户已经熟知Crossrider家族木马,而这一恶意程序的新版本则针对Apple电脑。

Mac.Trojan.Crossrider以名为Safari Helper的安装包的形式进行传播。启动安装器时,在屏幕上不出现任何对话窗口,暗中在计算机上安装针对浏览器Safari、Chrome和Firefox的FlashMall扩展。此外,还安装两个自启动的应用程序(“WebSocketServerApp”和“Safari Security”),前者与控制服务器连接,后者安装浏览器扩展。一些用于更新浏览器扩展的指令转换器脚本也添加为自启动程序。

Doctor Web公司技术人员侦测到的所有Mac OS X广告应用程序和恶意应用程序已添加到用于Mac OS X的Dr.Web反病毒软件病毒库。

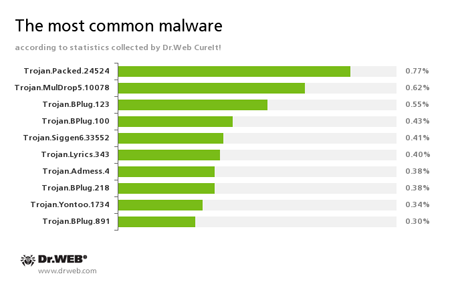

清除工具Dr.Web CureIt!统计数据

5月份共侦测到84 063 249个恶意对象和风险对象。

| 2015.04 | 2015.05 | 增幅 |

|---|---|---|

| 73 149 430 | 84 063 249 | + 14.9 % |

用于下载广告应用程序和不良应用程序。Trojan.Packed.24524

在被感染计算机安装各种不良应用程序和广告应用程序。Trojan.MulDrop5.10078

此插件用于常见浏览器,在用户浏览Web网页时显示烦人的广告。Trojan.BPlug

用于安装其他危险软件的恶意程序。Trojan.Siggen6.33552

木马家族,能够不经用户同意在屏幕上显示烦人的广告并在浏览器窗口打开内容可疑的Web网页。Trojan.Lyrics

木马家族,功用是在用户浏览Web网页时替换广告模块,并在这些网页显示第三方广告。Trojan.Admess

针对常用浏览器的恶意插件家族,功用是在用户浏览Web网页时显示广告。Trojan.Yontoo

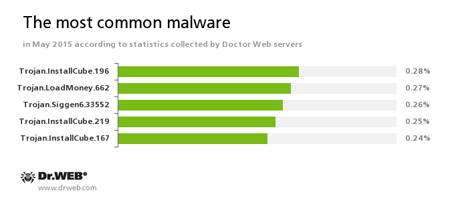

Doctor Web统计服务器收集的数据结果

在用户计算机安装各种不需要的应用程序和不良应用程序的下载器程序家族。Trojan.InstallCube

用于安装其他危险软件的恶意程序。Trojan.Siggen6.33552

由联盟程序LoadMoney服务器生成的下载器程序家族。此类应用程序在受害者计算机下载并安装各种不良软件。Trojan.LoadMoney

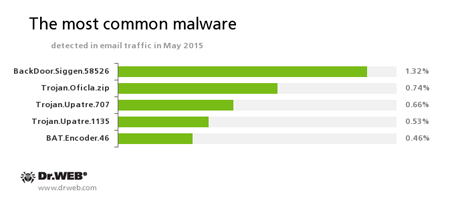

邮箱流量恶意程序统计

该木马能够不经用户同意在被感染计算机下载并启动其他恶意程序,并执行不法分子指令。BackDoor.Siggen.58526

主要通过电子邮箱传播的木马家族。在感染计算机时,该木马家族会隐藏自身恶意活动。接下来Trojan.Oficla会将计算机接入到僵尸网络,使不法分子能够向其中下载其他恶意软件。系统感染后,不法分子能够控制受害者的计算机,能够在计算机中下载、安装并使用任意恶意软件。Trojan.Oficla

用于在被感染计算机下载并暗中安装其他恶意应用程序的木马下载器家族。Trojan.Upatre

BAT.Encoder.46

一种使用BAT脚本、利用合法加密工具GPG加密文件的木马加密器家族代表。

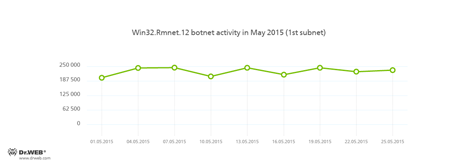

僵尸网络

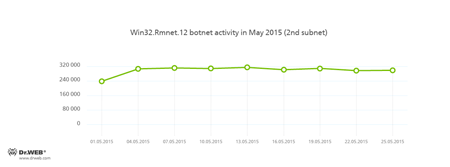

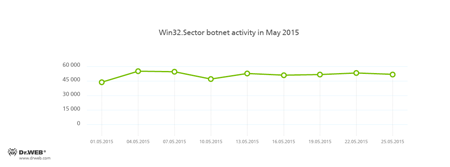

Doctor Web公司技术人员继续监测目前不法分子使用文件型病毒

同以往一样,由感染文件型病毒

- 从P2P网络下载并在被感染机器上运行不同的可执行文件;

- 嵌入到被感染计算机的启动进程;

- 能够阻止某些反病毒程序运行并阻止访问反病毒产品厂商的网站;

- 感染本地磁盘和可移动载体上的文件对象(在感染过程中创建自启动文件autorun.inf)以及保存在共享网络文件夹的文件。

П与2015年4月份相比,不法分子使用木马

木马加密器

Doctor Web公司技术支持部门接收到的解密申请数量:

| 2015.04 | 2015.05 | 增幅 |

|---|---|---|

| 1359 | 1200 | - 11.6% |

2015年5月最常见的加密器:

- BAT.Encoder;

- Trojan.Encoder.858;

- Trojan.Encoder.567;

- Trojan.Encoder.263;

- Trojan.Encoder.741.

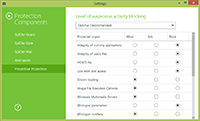

Dr.Web Security Space 10.0 for Windows

抵御木马加密器

大蜘蛛基础版Dr.Web Anti-virus for Windows授权不包含此功能。

| 预防性保护 | 防止数据丢失 |

|---|---|

|  |

针对Linux的威胁

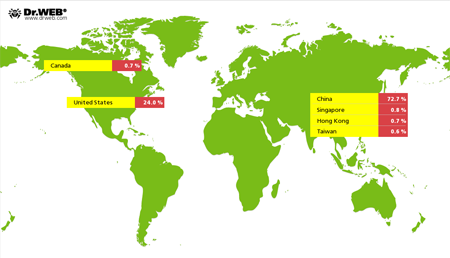

2015年5月,Doctor Web公司技术人员对多个能够感染Linux家族操作系统计算机的恶意程序进行了研究。其中一个命名为Linux.Kluh.1的威胁是中国知名黑客组织ChinaZ的又一“作品”,主要用来感染Linux路由器。同ChinaZ创建的其他恶意程序一样,Linux.Kluh.1 的功用是组织DDoS攻击,而且木马能够执行多种DDoS攻击:包括HTTP Flood(从控制服务器获取指定指令时,Linux.Kluh.1能够冒充中国搜索引擎Baidu运行)、Spoofed SYN Flood、SYN Flood以及多个利用向DNS服务器集中发送申请原则进行的各类攻击。此木马的一个特性是控制服务器所在的互联网资源地址:

另外一个被命名为Linux.Iframe.4的危险Linux程序是Web服务器Apache的恶意插件,该程序将Iframe对象内嵌到用户传送的html网页,将受害者重新定向到带有攻击代码的不法分子的Web网页。不法分子会在木马结构检查UserAgent参数来避免假触发,此参数确定潜在受害者的浏览器版本及其IP地址。

5月份侦测到的该操作系统家族的所有恶意程序特征码已添加到Dr.Web反病毒软件Linux病毒库。

危险网站

5月份网络诈骗分子再度活跃,使用各种托词骗取容易轻信的用户的钱财。骗子群发大量短信(短信称收信人在某个广告促销活动赢得了一辆汽车)来吸引潜在受害者。所有此类短信会转到伪装成某个汽车沙龙官方互联网资源的Web网页地址,有时还包括该“公司”详细信息,从而降低潜在受害者的警惕性。

骗子会建议登录到假冒汽车沙龙网站的访问者在短时间内(一般为几个小时)通过付款终端交付“奖品”价值1%的“税”或通过类似方法付款办理保险单来获得昂贵的汽车。诈骗方式更多详情请参阅我公司发布的新闻。

2015年5月Dr.Web不建议网站和恶意网站数据库新添221 346个互联网地址。

| 2015.04 | 2015.05 | 增幅 |

|---|---|---|

| + 129 199 | + 221 346 | + 71.32% |

安卓恶意软件和不良软件

5月份Doctor Web公司技术人员记录到新的安卓设备恶意程序。最值得注意的与安卓恶意应用程序相关的病毒事件有:

- 使用各种银行木马进行攻击;

- 侦测到新的短信木马;

- 出现新的安卓勒索木马。

![[Qzone]](https://st.drweb.cn/static/new-www/social/qzone.png)

![[TQQ]](https://st.drweb.cn/static/new-www/social/tqq.png)

![[Weibo]](https://st.drweb.cn/static/new-www/social/weibo.png)

![[Renren]](https://st.drweb.cn/static/new-www/social/renren.jpg)

![[Instagram]](https://st.drweb.cn/static/new-www/social/instagram.png)

![[Weixin]](https://st.drweb.cn/static/new-www/social/weixin.png)

![[Youtube]](https://st.drweb.cn/static/new-www/social/youtube.png)