Doctor Web:2015年4月安卓移动设备病毒活动综述

2015.04.30

4月主要趋势

- 危险木马

Android.Toorch.1.origin 正在传播,能够获取暗中安装、卸载应用程序所需的root权限; - 在Google play目录出现带有侵略性广告模块的新应用程序

- 银行木马非常活跃

Dr.Web病毒库安卓操作系统恶意程序和不良程序的记录数量

| 2015.03 | 2015.04 | 增幅 |

|---|---|---|

| 7103 | 7971 | +12,22% |

本月移动威胁

上个月Doctor Web公司技术人员侦测到危险木马

- 不法分子将其伪装成执行指定功能的无害的手电筒应用程序进行传播;

- 向网络犯罪分子发送各种机密信息,包括被感染设备的GPS定位;

- 能够获取root访问权限并按照病毒编写者的指令暗中安装或卸载指定的应用程序;

- 在系统文件夹植入补充恶意组件;

- 能够显示烦人的广告。

如果在移动设备侦测到

侵略性广告模块

4月份在Google play目录再次出现包含侵略性广告模块的应用程序,如

- 在移动设备屏幕显示各种横幅,横幅位于其他运行程序窗口内及顶部;

- 在Web浏览器打开广告资源链接;

- 在通知栏显示广告和其他通知。

|

|

移动广告模块在Dr.Web病毒库的记录数量:

| 2015.03 | 2015.04 | 增幅 |

|---|---|---|

| 123 | 144 | +17,1% |

银行木马

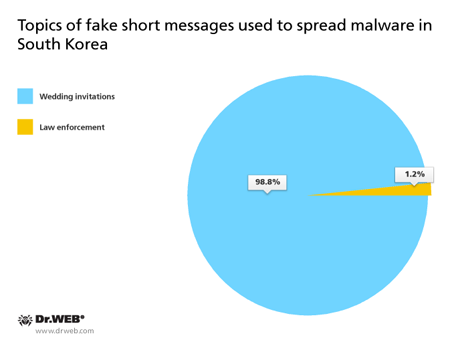

4月,在全球范围内感染安卓智能手机和平板电脑的各种银行木马再次活跃。不法分子在韩国再次通过群发包含各类恶意程序下载链接的不良短信来传播银行木马。Doctor Web公司技术人员记录到80多次此类垃圾短信群发,网络犯罪分子使用的短信标题有:

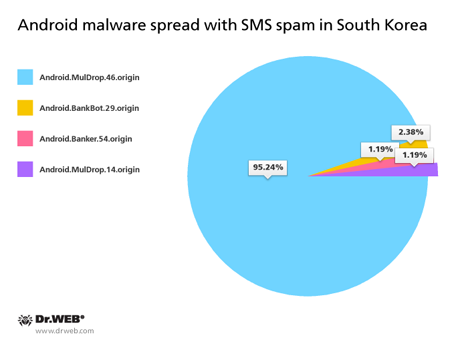

此类攻击中使用的恶意应用程序:

用于在移动设备获取并随后启动其他恶意程序,特别是银行木马的木马程序。不法分子将其伪装成常用浏览器或其他合法程序进行传播。Android.MulDrop.46.origin

窃取多家韩国信贷机构的用户验证数据的银行木马。启动真正的网上银行程序时,木马用虚假副本替换界面,要求填写银行账户管理访问权限所需的所有机密信息。然后将用户输入的信息传送给不法分子。而恶意程序Android.BankBot.29.origin Android.Banker.32.origin 则伪装成某种银行订阅服务来试图安装到用户计算机。

用于传播并在安卓移动设备安装其他恶意程序,特别是安装各种银行木马的木马程序。该木马主要在韩国传播。Android.MulDrop.14.origin

上个月Doctor Web公司技术人员发现用于攻击全球信贷机构客户的Android.BankBot家族银行木马异常活跃。虽然在4月初传播此类恶意程序的犯罪团伙活动受到打击,但并没有妨碍其他不法分子继续使用此类银行木马。

Android.BankBot银行木马在Dr.Web病毒库的记录数量:

| 2015.03 | 2015.04 | 增幅 |

|---|---|---|

| 94 | 110 | +17,02% |

许多Android.BankBot木马的危险性不仅在于其能够自动窃取用户银行账户的钱财,还在于能够阻止常用反病毒应用程序运行。为此,Doctor Web公司推出了安卓操作系统反病毒产品的专用更新,添加了抵御此类攻击的功能,因此Dr.Web Anti-virus for Android 和Dr.Web Anti-virus for Android Light的用户不必为此担忧,您的移动设备处于可靠保护之下,此木马无法入侵。

![[Qzone]](https://st.drweb.cn/static/new-www/social/qzone.png)

![[TQQ]](https://st.drweb.cn/static/new-www/social/tqq.png)

![[Weibo]](https://st.drweb.cn/static/new-www/social/weibo.png)

![[Renren]](https://st.drweb.cn/static/new-www/social/renren.jpg)

![[Instagram]](https://st.drweb.cn/static/new-www/social/instagram.png)

![[Weixin]](https://st.drweb.cn/static/new-www/social/weixin.png)

![[Youtube]](https://st.drweb.cn/static/new-www/social/youtube.png)